martes, 15 de diciembre de 2015

miércoles, 18 de noviembre de 2015

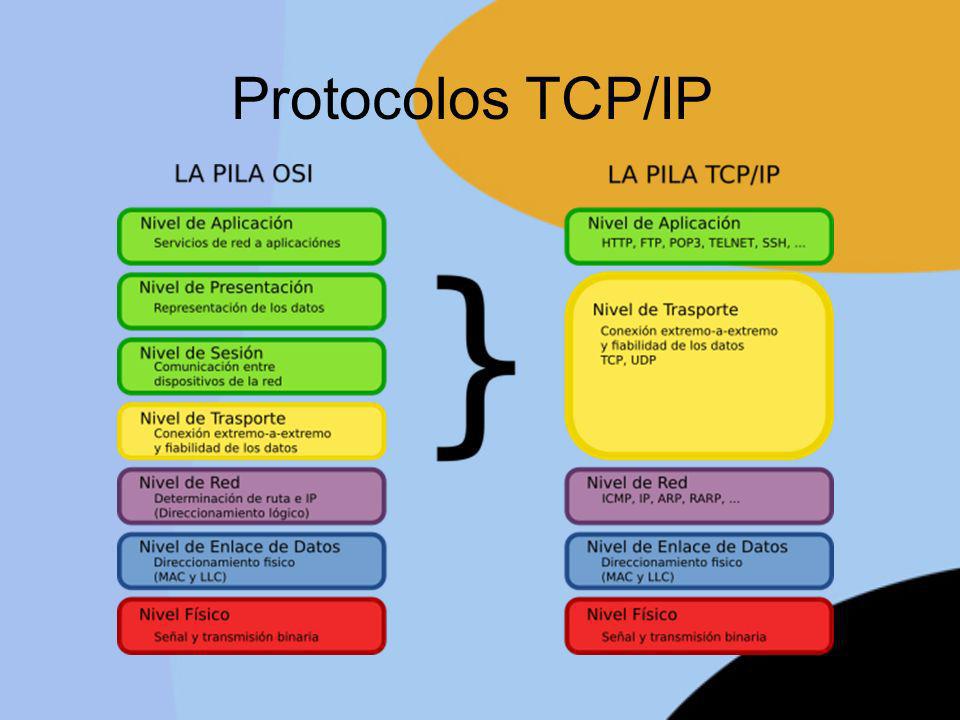

Protocolo TCP/IP

¿Qué es?

Se puede decir que se trata de la base de Internet en la medida en que son los estándares que permiten conectar a varios ordenadores entre sí, configurando redes de menor o mayor alcance, como una local (LAN) o una extensa (WAN).

¿Cuando se creó?

En 1969 la Agencia de Proyectos de Investigación Avanzada del Ejército de los EEUU desarrolla la ARPAnet. La finalidad de la creación de esta red es que resistiera un ataque de la URSS. De este modo no importaba si algún ordenado se destruiría y la red seguiría funcionando. Esta red no era tan buena como se creía pues esta estaba sujeta a periódicas caídas del sistema. Entonces se empezó a crear un conjunto de protocolos de uso fácil para ella. Dicha búsqueda finalizó, a mediados de los 70, con el desarrollo de TCP/IP.

¿Cómo funciona?

Este protocolo, funciona de la siguiente forma, cuando se transfiere información de un ordenador a otro, por ejemplo un fichero, un mensaje de correo electrónico o cualquier otro tipo de datos, ésta no es transmitida de una sola vez, sino que se divide en paquetes pequeños.

Esta técnica por paquetes, posibilita que los recursos de la red no sean monopolizados por un sólo usuario durante un intervalo de tiempo excesivo, siendo usual que por la red viajen paquetes de información provenientes de diferentes ordenadores y con destinos también diferentes.

¿Cómo funciona?

Este protocolo, funciona de la siguiente forma, cuando se transfiere información de un ordenador a otro, por ejemplo un fichero, un mensaje de correo electrónico o cualquier otro tipo de datos, ésta no es transmitida de una sola vez, sino que se divide en paquetes pequeños.

martes, 10 de noviembre de 2015

Restaurar sistema

¿Qué es?

Restaurar sistema permite restaurar los archivos de sistema del equipo a un momento anterior. Es una manera de deshacer cambios del sistema realizados en el equipo, sin que esto afecte a los archivos personales, como el correo electrónico, documentos o fotografías.

¿Como funciona?

Restaurar sistema usa puntos de restauración para hacer que los archivos del sistema y la configuración vuelvan al estado en que se encontraban en un momento anterior, sin que esto afecte a los archivos personales. Los puntos de restauración se crean automáticamente todas las semanas y justo antes de los eventos de sistema importantes, como la instalación de un programa o controlador de dispositivo.

¿Como se utiliza?

Se abre Restaurar sistema haciendo clic en le botón Inicio. Si se le solicita una contraseña de administrador o una confirmación, se escribe la contraseña o se proporciona la configuración.

Restaurar sistema permite restaurar los archivos de sistema del equipo a un momento anterior. Es una manera de deshacer cambios del sistema realizados en el equipo, sin que esto afecte a los archivos personales, como el correo electrónico, documentos o fotografías.

¿Como funciona?

Restaurar sistema usa puntos de restauración para hacer que los archivos del sistema y la configuración vuelvan al estado en que se encontraban en un momento anterior, sin que esto afecte a los archivos personales. Los puntos de restauración se crean automáticamente todas las semanas y justo antes de los eventos de sistema importantes, como la instalación de un programa o controlador de dispositivo.

¿Como se utiliza?

Se abre Restaurar sistema haciendo clic en le botón Inicio. Si se le solicita una contraseña de administrador o una confirmación, se escribe la contraseña o se proporciona la configuración.

martes, 6 de octubre de 2015

Memoria Caché

En informática, la caché es la memoria de acceso rápido de un ordenador, que guarda temporalmente los datos recientemente procesados.

La memoria caché es un búfer especial de memoria que poseen las computadoras, que funciona de manera similar a la memoria principal, pero es de menor tamaño y de acceso más rápido. Es usada por el microprocesador para reducir el tiempo de acceso a datos ubicados en la memoria principal que se utilizan con más frecuencia.

La caché es una memoria que se sitúa entre la unidad central de procesamiento (CPU) y la memoria de acceso aleatorio (RAM) para acelerar el intercambio de datos.

Cuando se accede por primera vez a un dato, se hace una copia en la caché; los accesos siguientes se realizan a dicha copia, haciendo que sea menor el tiempo de acceso medio al dato. Cuando el microprocesador necesita leer o escribir en una ubicación en memoria principal, primero verifica si una copia de los datos está en la caché; si es así, el microprocesador de inmediato lee o escribe en la memoria caché, que es mucho más rápido que de la lectura o la escritura a la memoria principal.

jueves, 1 de octubre de 2015

miércoles, 30 de septiembre de 2015

Proceso o secuencia del arranque de un ordenador.

- La alimentación de la fuente llega a la tarjeta madre y con ella al sistema completo.

- Cuando el procesador sale del modo reset el mismo inicia una búsqueda de instrucciones en una direcciónalta de memoria, típicamente los últimos 16 bytes del arreglo de memoria ROM.

- La primera subrutina grabada en el BIOS de una PC recibe el nombre de POST.

- Una vez concluido el POST el BIOS busca la presencia de la tarjeta de vídeo y busca el programa propio que esta tiene grabada en su ROM.

- El programa inicia chequeos más generales del sistema, como lo es el conteo completo de la memoria.

- Generación de un sumario de la configuración de su PC.

- Finalmente el BIOS pasa el control al dispositivo de booteo.

Suscribirse a:

Entradas (Atom)